Компьютер моментально ловит вирус, зайдя на зараженный сайт или открыв письмо. А все потому, что люди оставляют о себе достаточное количество данных: адрес, телефон, имя, пароли, логины. Это и помогает хакерам вычислять IP и взламывать ПК.

Что такое кибератаки?

Кибератака — это покушение на данные компьютерной сети. Выпад направлен на нарушение системы и доступа к интернету абсолютно всех структур: частных, юридических и государственных.

Это хаос и беспорядок для пользователей Интернета. Организации злоумышленников занимаются сбором информации — взламывают сервера и системы для присвоения секретной информации, заменяют первоначальные данные на фальшивые.

На заметку: Удаление гугл аккаунта: 3 пути распрощаться с Google

Предотвращение кибератаки

Часто причина взлома сетей — кража персональных данных с компьютеров и мобильных устройств. О конфиденциальности в Сети необходимо постоянно беспокоиться, а большинство не устанавливают даже пароль. Это, в первую очередь, толкает злоумышленников на мошеннические операции. Яркий пример таких действий — проведение платежа или снятие со счета денежных средств незаконным владельцем банковского счета.

Вот пять вариантов защиты от кибератак:

- 3D Secure. Для собственников карт при списании средств онлайн высылается проверочный код для подтверждения личности владельца, который приходит sms-сообщением. Он действителен в течение десяти минут для каждой банковской проверки.

- Зашифровать персональные данные. Не поленитесь установить надежные пароли.

- Обновлять антивирусы

- Держать включенным Firewall — фильтр между сетью и экраном. Это преграда для хакеров.

- Своевременно устанавливать и обновлять операционную систему на компьютерах и мобильных телефонах.

Интересная статья: Как удалить аккаунт фейсбук: 7 шагов

Службы защиты

Вопрос о кибербезопасности и защите компьютерных систем стоит особенно остро. Вирусные атаки на устройства происходят:

- через беспроводную связь,

- телефонный модем,

- VPN.

Благодаря устройствам, хакеры вычисляют IP-адрес компьютера и с помощью этой информации воруют данные для доступа к банковским счетам. В компы на расстоянии могут закачиваться вирусы, что приводит к полной поломке ПК и утечке данных.

Для защиты от угроз и последствий кибератак, рассказываем, как защитить ноутбук.

1. Нужно установить оригинальную операционную систему семейства Unix

Linux, Mac, Windows — это многозадачная система, которая лежит в основе ОС. «Ядро ядра» — принцип действия системы UNIX, в которой присутствует набор стандартных сервисов и управляет процессами, файлами, памятью, сетью и т. д. Оригинальная ОС с таким функционалом надежно защитит от атак.

2. Воспользоваться Firewall — межсетевым экраном

Он блокирует посторонние, а также пропускает только разрешенные запросы пользователей. ОС Windows уже идет с Firewall, который регулярно совершенствуется Microsoft.

3. Брать на вооружение антивирусные программы

Их принцип работы — поиск угроз по методу «разрешенное действие — запрещенное действие». Так как количество вирусов постоянно растет и появляются новые, такой мониторинг приводит к замедлению работы компьютеров и серверов.

Антивирусное ПО

Вот список доступного и надежного ПО:

- Антивирус Касперского,

- Avast,

- Agnitum,

- Dr.Web,

- ClamWin,

- Aidstest,

- Panda Cloud Antivirus,

- Microsoft Security Essentials,

- Comodo Internet Security.

Полезная статья: Как выбрать внешний SSD диск

Выбор операционной системы

Из самых популярных ОС следует выделить: Windows OC, Linux OC, MacOS.

|

Windows

|

запускается большое количество приложений | широкий выбор сетевых служб | развитые защиты, регулярное обновление | централизованное администрирование |

| MacOS | понятный и удобный интерфейс | стабильность | встроенный чип Apple T2, | ОС от Apple |

| автообновление системы | ||||

| Linux | бесплатные приложения | универсальна (для домашних и офисных ПК) | бесплатные антивирусы | привязка к Ubuntu One-аккаунту |

Интересная статья: Что лучше — макбук или ноутбук для работы и учебы

Обучение сотрудников

Утечка информации происходит из-за халатного отношения к оповещениям служб безопасности. Такие навыки, как установление апдейтов и применение безопасного подключения к сети, помогают отделу безопасности в компании разрабатывать подходы к кибербезопасности.

Обучать сотрудников необходимо в формате «в любое время, в любом месте» путем просмотра обучающих видео: фильмов, лекций и т. д. После обучения проводить проверочное тестирование, для оценивания знаний сотрудников. Регулярно рассылать напоминания о требованиях информационной защиты. Это помогает персоналу помнить о кибербезопасности, как о ежедневной задаче.

На заметку: Компьютер не видит жесткий диск: в чем «корень зла»

Инструменты для бизнеса

Незащищенные сайты и приложения уязвимы для вирусной атаки. Необходимо придерживаться основных правил безопасности.

- Обсудить вопросы безопасности с программистом на этапе разработки ресурса.Это главный этап, так как экономия и игнорирование на защите сайта приводит к финансовому ущербу.

- Привлекать компании, которые протестируют код.

- Систематизировать подход к кибербезопасности. Должны быть техническая защита и аудит.

- Регулярно обновлять приложения, и использовать сервисы для проверки.

- В коде сайта отключить отладку и трассировку (для сохранения конфиденциальности данных).

- Разработать бизнес-логику приложения, особенно в совокупности с платежными системами.

- Установить фильтр для вирусных атак.

- Настроить сетевой фильтр.

- Установить утилиту для запрета подбора паролей на сетевые службы.

- Организовать bug bounty — это самая эффективная защита от кибератак (эксперты ищут уязвимость в системе и исправляют).

Читайте: Какие бывают моноблоки: 5 основных типов, плюсы и минусы

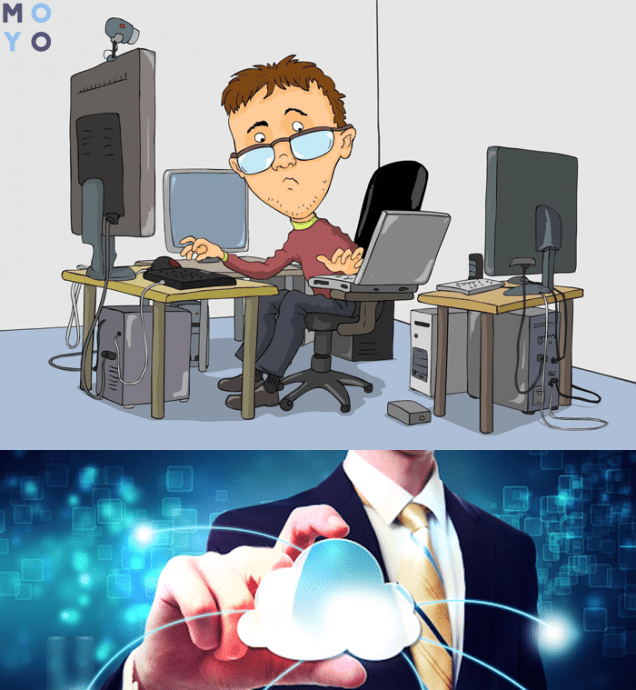

Системные администраторы

Каждая компания заботится о том, чтобы уменьшить риск взлома. Системный администратор применяет последние нововведения в системе безопасности, отслеживает уязвимые места и создает условия для бесперебойной, исправной работы сервера. Поддерживает инфраструктуру организации, включая оборудование.

Системные администраторы и их виды деятельности.

- Эникей — выполняет базовые функции по настройке оборудования и программного обеспечения ПК.

- Админ — специалист широкого профиля, отвечает за безотказную работу инфраструктуры, на нем обеспечение жизнедеятельности компании.

- Системный архитектор — проектирует ИТ-инфраструктуру.

- Сетевой администратор — занимается развитием логических путей.

- Инженер информационной безопасности — обеспечивает защиту от кибератак ИТ-инфраструктуры на всех уровнях.

Задача системного администратора настроить систему компании так, чтобы она была понятной и удобной в использовании.

Познавательная статья: Какой монитор лучше взять: глянцевый или матовый

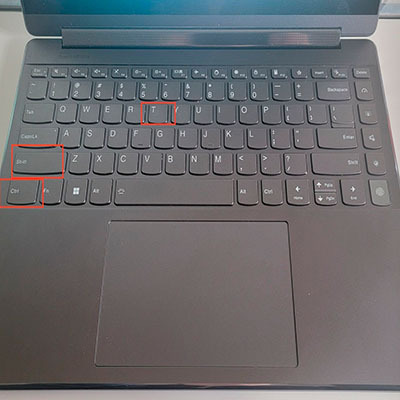

Что делать, если кибератака произошла?

Пережившему кибератаку предприятию необходимо выполнить пять пошаговых действий.

- Отключить ПК от Сети.

- Ограничить доступ к устройству.

- Заблокировать денежные транзакции.

- Не пытаться самостоятельно определить, каким вирусом заражен ПК.

- Не запускать антивирусные ПО.

Стоит обратиться к правоохранительным органам. Нужно будет предоставить хронологию событий, о том какие сайты открывали, получали рассылки и письма, что будет способствовать успеху расследования.

Полезная информация: Топ-10 полезных приложений для iPhone

Что делать, если кибератака произошла? Не запускать антивирусные ПО. Зачем?

Что бы можно было восстановить хронологию событий при обращении в правоохранительные органы.